- Sprechen Sie mit uns

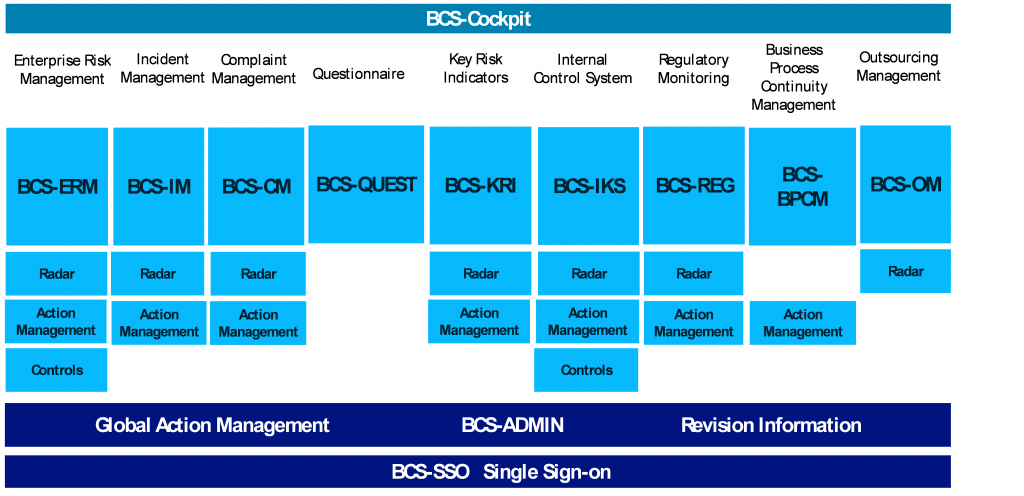

Die Administrationsanwendung BCS-ADMIN ist integraler Bestandteil der Produktsuite BCS-OR und unabdingbar notwendig für Installation und Betrieb der darin enthaltenen Komponenten.

BCS-ADMIN bietet die gesamte Funktionalität für die Verwaltung der Benutzer und deren Rechte, die Komponentenübergreifenden Parameter, sowie eine Revisionsauskunft.

Highlights

- klar definiertes Berechtigungskonzept

- einfache Definition von Benutzergruppen (Rollen)

- Vererbung der Rechte einer Benutzergruppe auf die zugeordneten Benutzer

- automatische Information des Benutzers über sein Initialpasswort per E-Mail

- spezifische Zugriffsrechte für Benutzer auf Basis von Benutzer-definierten Kategorien

- Mehrsprachigkeit auf Benutzerebene

- Benutzer-definierte Password-Policy

Über BCS-ADMIN

BCS-ADMIN ist die zentrale und obligatorische Administrations-Komponente von BCS-OR.

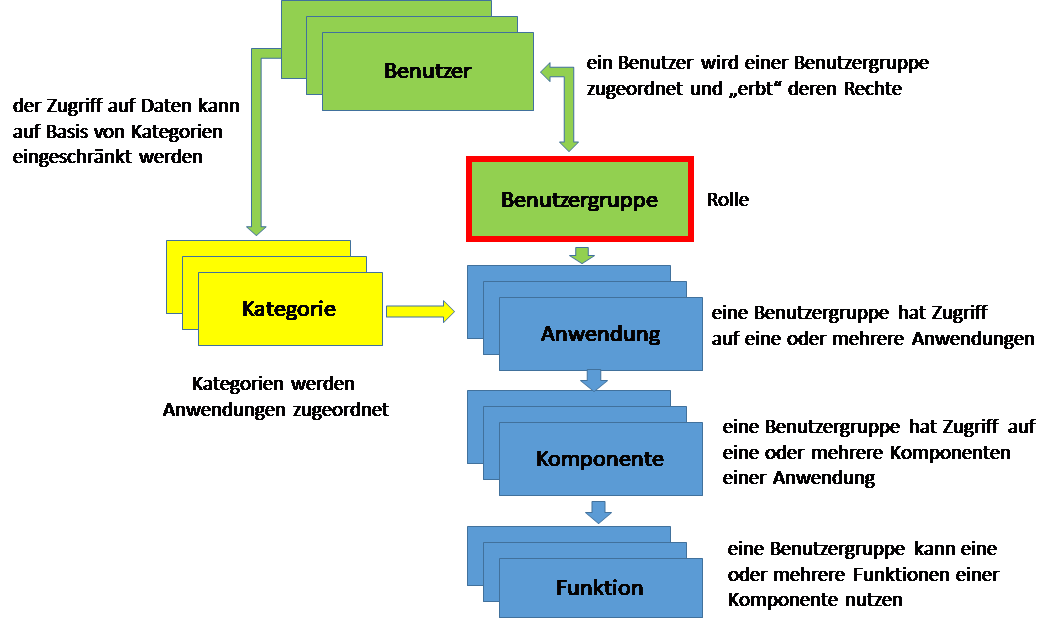

Berechtigungskonzept

Das Berechtigungskonzept sieht einen Zugang in mehreren Stufen vor, die wie folgt unterteilt sind:

- Zugang zur Anwendung

- Zugang zu einzelnen Komponenten der Anwendung

- Nutzung von Funktionen

- Anzeige von Berichten

Zugang zur Anwendung

Der Zugang zu einer BCS-Anwendung wird über das Berechtigungskonzept gesteuert und erfolgt auf Basis einer Anmeldungsmaske. Dabei werden neben dem Benutzer und Kennwort auch der Mandant angegeben.

Zugang zu Komponenten

Der Zugang zu den einzelnen Komponenten einer Anwendung wird über das Berechtigungskonzept gesteuert. Dazu wird jeder Benutzer genau einer Benutzergruppe (z.B. Controller, Kundenberater, Vorstand, Administrator) zugeordnet.

Jede Benutzergruppe kann wiederum mit einer Auswahl an Komponenten arbeiten. Einer Führungskraft können beispielsweise alle verfügbaren Komponenten zur Verfügung stehen. Ein Sachbearbeiter hat nur auf die Komponenten und Daten Zugriff, die seinem Sachgebiet zugeordnet sind.

Nutzung von Funktionen

Über die Benutzergruppe werden einem Benutzer neben dem Zugang zu Komponenten auch Rechte zur Nutzung von Funktionen zugeteilt. In den Anwendungen werden Funktionen in den meisten Fällen durch Menüpunkte oder Karteikartenreiter repräsentiert.

Benutzergruppenverwaltung

Jeder Benutzer ist einer Benutzergruppe zugeordnet, für die entsprechende Profile definiert sind.

Für Benutzergruppen können die zugehörigen Profile in Bezug auf die Nutzung von Komponenten und Funktionen, als auch den Zugriff auf ausgewählte Objekte (Berichte) und erfasst und verwaltet werden.

Benutzerverwaltung

Mit Hilfe der Benutzerverwaltung können Daten und Berechtigungen für die Benutzer erfasst und bearbeitet werden.

An dieser Stelle werden auch der Benutzername und das Initialkennwort vergeben, dass der Benutzer per Email mitgeteilt bekommt und das er nach Anmeldung an einer Anwendung unmittelbar ändern kann und sollte.

Grundsätzlich sind für einen Benutzer die Daten aller Objekte sichtbar. Diese Sichtbarkeit kann auf der Basis von entsprechenden Kategorien eingeschränkt werden.

Dazu muss die Kategorie, die die Zugriffsrechte reflektiert festgelegt und der Komponente zugeordnet werden in der die Zugriffsbeschränkungen wirken sollen.

Berechtigungsprüfung

Die Berechtigungsprüfung ist keine eigenständige Komponente, sondern sie erfolgt in den jeweiligen Anwendungen auf Basis der, von der Administration zentral zur Verfügung gestellten Daten.

Kategorien

Kategorien sind ein sehr mächtiges und extrem flexibles Instrument, die es dem Anwender erlauben, einem Objekt aus einer der Komponenten von BCS-OR (z.B. Risiko, Incident, etc.) Benutzer-definierte Attribute zuzuordnen.

Die Anzahl der Kategorien ist beliebig; ihre Ausprägungen können vom Benutzer auf Basis der Administrationsanwendung definiert und verwaltet werden.

Diese Attribute liefern die Basis für (einfache) Auswertungen und die Definition von Zugriffsrechten. Bei der Auswertung können beispielsweise alle Ereignisse einer bestimmten Ereigniskategorie (interner Betrug) extrahiert werden, die in einer Organisationseinheit aufgetreten sind.

Andererseits kann für einen Benutzer der Zugriff auf die Ereignisse eingeschränkt werden, die in seiner Organisationseinheit aufgetreten sind.

Protokollierung

Jede Erfassung, Änderung oder Löschung von relevanten Daten, die bei der Verwaltung der Berechtigungs-, Parameter- oder Ergebnisdaten erfolgt, wird mit einem Zeitstempel und dem Verursacher versehen und dann entsprechend protokolliert. Die zugehörigen Daten werden in der Datenbank abgelegt und können über die Revisionsauskunft beauskunftet werden.

Revisionsauskunft

Die Revisionsauskunft umfasst eine Übersichts- und eine Detaildarstellung.

Die Übersichtsdarstellung vermittelt einen ersten groben Überblick über die erfolgten Änderungen.

Im zweiten Schritt kann eine Änderung ausgewählt und auf Basis der Datendarstellung detailliert betrachtet werden.

Bei der Detaildarstellung werden die selektierten Daten vor und nach der Änderung angezeigt.

Parametrisierung

Die Parametrisierung enthält einerseits globale Parameter, die für alle Komponenten der BCS-OR Produktsuite gelten (z.B. Verknüpfungsart) als auch solche, die nur für BCS-ADMIN gelten (E-Mail-Texte und –Adressen).

Ergänzt werden diese durch Möglichkeiten der Definition einer Anwenderspezifischen Password Policy.

Serviceangebot

BCS-ADMIN kann sowohl SaaS-Lösung als auch als Inhouse-Lösung eingesetzt werden.

Bei Saas-Lösungen arbeiten wir mit einem zertifizierten Rechenzentrum zusammen, das einen reibungslosen und geschützten Betrieb gewährleistet.

Dabei werden alle Anforderungen der MaRisk zum Outsourcing erfüllt.

In beiden Fällen erhalten Sie effiziente Unterstützung bei der Einführung und dem Betrieb des Produktes.

Ein Wartungsvertrag gewährleistet dabei eine zeitnahe Fehlerbehebung und eine marktgerechte Weiterentwicklung des Produktes.

Eintägige Schulungen werden in Deutsch und Englisch angeboten.

Mehrsprachigkeit

Die Anwendung steht standardmäßig in Deutsch und Englisch zur Verfügung. Weitere Sprachen können in Zusammenarbeit mit den Kunden zur Verfügung gestellt werden. Dabei sind auch Sprachen mit UTF-8 Codierung möglich.

Mandantenfähigkeit

Für die Anwendung können beliebig viele Mandanten eingerichtet werden, die alle über einen abgegrenzten Datenbestand verfügen.

Customizing

BCS-ADMIN bietet umfangreiche Möglichkeiten des Customizings auf der Basis von Installations- und Benutzer-definierten Parametern für die eine entsprechende Benutzeroberfläche zur Verfügung steht.

Bei der Installation kann das Layout des Maskenrahmens mit Instituts-spezifischen Farben und einem Firmen-Logo vorgegeben werden.

IT-Lösung

BCS-ADMIN ist eine Web-Anwendung, d.h. für ihren Einsatz wird lediglich ein entsprechender Browser benötigt.

Sollten Sie die Anwendung in Ihrem Hause betreiben wollen, so wird ein mittlerer Rechner (Server) mit einer relationalen Datenbank (Oracle, SQL-Server) und einem Application-Server (Tomcat) benötigt.

Die Anforderungen der Anwendung an Prozessorleistung und Speicherplatz sind als sehr gering anzusetzen.

Die Anwendung ist in modernster Java-Technologie umgesetzt. Obwohl es eine Web-Anwendung ist, hat die Benutzeroberfläche das gleiche Verhalten wie eine Windows-Oberfläche (Doppelklick, Markieren + Button, rechte Maustaste mit Kontextmenü).

Über focus

Die Firma focus entwickelt seit mehr als 25 Jahren Software in den Bereichen Controlling, allen Ausprägungen des Risiko Managements und Compliance.

Die Produktsuite BCS-OR besteht aus mehreren Komponenten, die weitgehend unabhängig voneinander eingesetzt werden können.